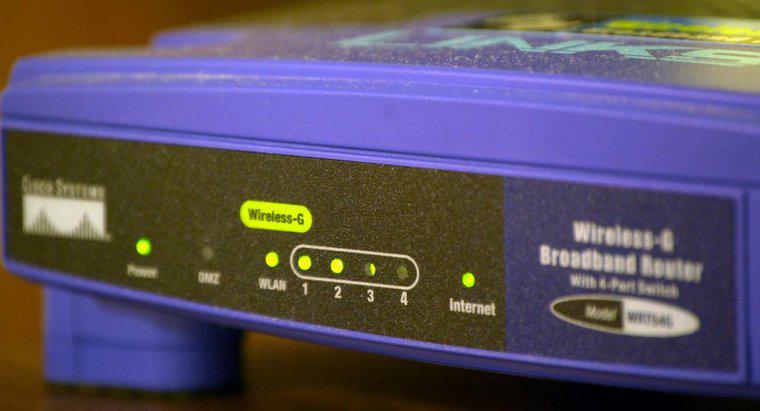

Um exemplo de controle técnico é a criptografia de dados. Outros exemplos são sistemas de detecção de intrusão de rede, senhas, firewalls e listas de controle de acesso.

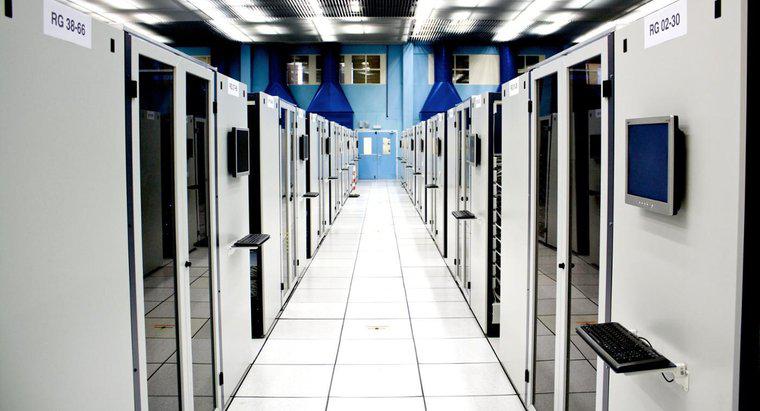

Os controles técnicos protegem o sistema de computação e o acesso às informações por meio de software e hardware estrategicamente projetados. Essa proteção do sistema reforçada por tecnologia reduz a possibilidade de erros e violações das políticas de segurança.

Uma premissa básica para aplicar controles técnicos de forma eficiente é que uma única pessoa, programa ou processo de sistema não tenha mais acesso do que o necessário para completar as tarefas atribuídas. Isso é chamado de princípio do menor privilégio. Os controles técnicos costumam ser usados em conjunto com os controles administrativos e físicos para maximizar a segurança de uma rede.